⭐ อันดับ 1 ในตลาด Server Access Log

⭐ การันตีคุณภาพด้วยฐานลูกค้ามากกว่า 6,000 สัญญา

⭐ ส่วนแบ่งการตลาดมากกว่า 70%

⭐ อัตราการใช้งานต่อเนื่อง 86.4%

Exhibitor : Deloitte Tohmatsu MIC Research Institute.

[Current status and future prospects of the

internal fraud prevention solution market 2022]

Published in January 2023

URL : https://micr.co.jp/mr/02620/

log เปรียบเสมือน เพชร ที่รอการ เจียระไน

Economy of Scale ช่วยจัดการการจัดเก็บ Access Logs ที่มีปริมาณมหาศาล (High Volume) ได้อย่างมีประสิทธิภาพ การันตีด้วยความสำเร็จในการครอง Market Share อันดับ 1 ในประเทศญี่ปุ่นติดต่อกันถึง 17 ปี โดยมีส่วนแบ่งการตลาดสูงถึง 70% และพุ่งสูงสุดถึง 86% ในปัจจุบัน

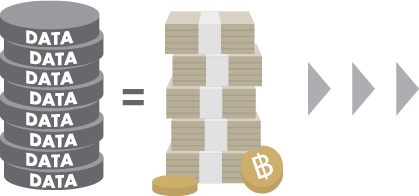

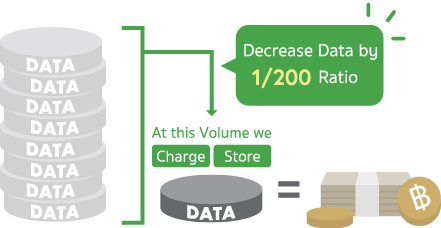

นอกจากนี้ เทคโนโลยีการจัดการ Access Log ของเรายังได้รับสิทธิบัตร (Patent No. 6501159) โดยสามารถลดขนาดข้อมูล Log ต้นฉบับลงได้สูงสุดถึง 1/200 พร้อมทั้งเปลี่ยนข้อมูล Log ให้กลายเป็นรูปแบบที่เข้าใจง่าย (User-friendly format) ช่วยให้ผู้ใช้งานสามารถวิเคราะห์และนำข้อมูลไปใช้ประโยชน์ต่อได้อย่างมีประสิทธิภาพ

โซลูชันนี้รองรับการจัดเก็บ Access Logs ในระยะยาว (Long-term storage) ช่วยให้องค์กรลดค่าใช้จ่าย (Cost savings) ได้อย่างชัดเจน ด้วยประสิทธิภาพที่ครอบคลุมนี้ ทำให้แบรนด์ AMIYA ได้รับความไว้วางใจในฐานะผู้เชี่ยวชาญด้านระบบจัดการ Log และมีการนำไปใช้งานในหลายประเทศทั่วโลก

ผลิตภัณฑ์ SIEM ที่ช่วยจัดการข้อมูล Log ที่ซับซ้อนและยุ่งยากให้เป็นเรื่องง่าย

รวบรวมประวัติการใช้งาน (History) ทั้งหมดของคุณ พร้อมยกระดับมาตรการรักษาความปลอดภัยที่ครอบคลุมหลากหลายด้านไว้ในหนึ่งเดียว

SIEM ที่เรียบง่าย เพื่อการจัดการ Log ที่ง่ายยิ่งขึ้น

การจัดการ Access Log อัตโนมัติ เพื่อความปลอดภัยที่เรียบง่ายและใช้งานได้จริงสำหรับทุกคน ระบบจะบริหารจัดการ Access Logs แบบอัตโนมัติ เพื่อมอบแนวทางการรักษาความปลอดภัยที่ง่ายกว่าเดิมและเป็นมิตรต่อผู้ใช้งาน (User-friendly) สำหรับทุกคนในองค์กร

คิดค่าบริการตามขนาดข้อมูลหลังการแปลงและบีบอัด ช่วยลดต้นทุนได้อย่างมหาศาล ค่าบริการการใช้งาน Log จะคำนวณจากขนาดข้อมูลหลังจากผ่านกระบวนการ Translation และ Compression (การบีบอัด) แล้วเท่านั้น ทำให้ประหยัดงบประมาณได้อย่างชัดเจน ระบบจึงมีความคุ้มค่าสูงและมีเสถียรภาพ แม้ในสภาพแวดล้อมที่มีปริมาณ Log มหาศาล

การรายงานสรุปการใช้ข้อมูลในองค์กรมีความสำคัญอย่างยิ่ง โดยเฉพาะในกรณีที่ต้องมีการตรวจสอบ (Auditing) รายงานเหล่านี้จะแสดงให้เห็นว่าข้อมูลถูกเข้าถึงและนำไปใช้งานอย่างไร พร้อมทั้งสนับสนุนการปฏิบัติตามข้อกำหนด (Compliance), นโยบายภายใน และมาตรฐานด้านความปลอดภัยของข้อมูลอย่างครบถ้วน

รูปแบบการเข้าถึงข้อมูลที่สามารถตรวจสอบ (Audit) และจัดทำรายงานได้ ประกอบด้วย:

การเข้าถึงผ่านระบบการแชร์ไฟล์ (File Sharing): ทั้งในรูปแบบการเข้าถึงโดยตรง (Direct) และโดยอ้อม (Indirect)

การใช้งานเครื่องมือจัดการฐานข้อมูล (Database Tools): เช่น SSMS (SQL Server Management Studio) หรือ SQL*Plus

การเข้าถึงไฟล์หรือฐานข้อมูลผ่านซอฟต์แวร์ประยุกต์ (Application Software): หรือซอฟต์แวร์อรรถประโยชน์ (Utility Software) ต่าง ๆ

การเข้าถึงโดยระบบอัตโนมัติ: ครอบคลุมถึงการเข้าถึงระดับเครื่อง (Machine Access) และการใช้ RPA (Robotic Process Automation)

การเข้าถึงผ่าน APIs: และช่องทางอื่น ๆ อีกมากมาย

การมีระบบรายงานที่ครอบคลุม ช่วยให้องค์กรสามารถ ควบคุม (Control), เฝ้าระวัง (Monitor) และตรวจสอบ (Audit) การใช้งานข้อมูลได้อย่างมีประสิทธิภาพ มั่นใจได้ในความพร้อมสำหรับการปฏิบัติตามข้อกำหนดทางกฎหมายและมาตรฐานสากลต่าง ๆ (Compliance)

เทคโนโลยีการแปลผลระดับสิทธิบัตร มุ่งเน้นความง่ายในการทำความเข้าใจข้อมูล

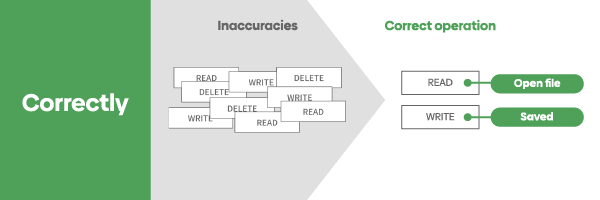

โดยปกติแล้ว ข้อมูล Log มักจะมีขนาดใหญ่ อ่านยาก และต้องใช้ทักษะความชำนาญเฉพาะทางรวมถึงความพยายามอย่างมากในการวิเคราะห์ การทำความเข้าใจว่า “เกิดเหตุการณ์อะไรขึ้น” และ “เกิดขึ้นเมื่อใด” จึงเป็นเรื่องที่ท้าทายอย่างยิ่ง

อย่างไรก็ตาม การจัดระเบียบและนำเสนอ Log ในรูปแบบที่ชัดเจนและเข้าใจง่าย จะช่วยเพิ่มขีดความสามารถในการตอบสนองต่อปัญหาที่เกิดขึ้นได้อย่างรวดเร็วและมีประสิทธิภาพ

เราเปลี่ยนข้อมูล Log ที่ซับซ้อนและยากต่อการเข้าใจ ให้กลายเป็นข้อมูลที่อ่านง่ายด้วยเทคโนโลยีการแปลผล (Translation) และการแปลงข้อมูล (Conversion) ที่เป็นเอกลักษณ์เฉพาะของเรา ระบบจะเปลี่ยน Raw Logs (Log ดิบ) ให้กลายเป็นเนื้อหาที่ชัดเจน ซึ่งแสดงให้เห็นว่ามีอะไรเกิดขึ้นและเกิดขึ้นเมื่อใด ทำให้ทุกคนสามารถเข้าถึงและเข้าใจข้อมูลได้ทันที

นอกจากนี้ ด้วยเทมเพลตรายงาน (Report) และการแจ้งเตือน (Alert) ที่ออกแบบมาตามวัตถุประสงค์เฉพาะด้าน คุณจึงสามารถเริ่มใช้งาน Log เพื่อการเฝ้าระวัง (Monitoring), การวิเคราะห์ (Analysis) หรือการตอบสนองต่ออุบัติการณ์ (Incident Response) ได้ในทันที

ประหยัดและได้ผลดี

ประหยัดงบประมาณ จัดสรรต้นทุนได้อย่างมีประสิทธิภาพ และเริ่มระบบได้ทันทีโดยไม่มีขั้นตอนยุ่งยาก

ALog คิดค่าบริการตามปริมาณข้อมูล Log ที่จัดเก็บจริง รูปแบบการคิดค่าลิขสิทธิ์ (Licensing) จะอ้างอิงตามปริมาณการใช้งานจริง (Usage-based) ช่วยให้คุณขยายขอบเขตการเก็บ Log ได้อย่างยืดหยุ่น (Scalable) โดยไม่จำเป็นต้องกังวลเรื่องจำนวนอุปกรณ์หรือเป้าหมายที่ต้องการเฝ้าติดตาม (Monitoring targets)

แนวทางนี้ช่วยให้องค์กรประหยัดค่าใช้จ่ายได้อย่างมหาศาล แม้จะเป็นสภาพแวดล้อมระบบขนาดใหญ่ (Large-scale environments) ก็ตาม

other product

ไม่ต้องจ้างผู้เชี่ยวชาญ ใช้งานง่ายด้วยเทคโนโลยี AI และระบบอัตโนมัติ

รวบรวม Log จาก On-premises สู่ Cloud ได้ง่ายและอัตโนมัติ รองรับการจัดเก็บ Log จากทั้งระบบภายในองค์กร (On-premises) ไปยังระบบคลาวด์ (Cloud) อย่างไร้รอยต่อ โดยระบบจะอัปเดตตามข้อกำหนด API (Specifications) ของผู้ให้บริการคลาวด์อยู่เสมอ เพื่อรองรับการเปลี่ยนแปลงและรับประกันการทำงานที่ราบรื่น ไม่ติดขัด

ตั้งค่ารายงานและแจ้งเตือนด้านความปลอดภัยได้ง่ายดายด้วยเทมเพลตสำเร็จรูป คุณสามารถเริ่มใช้งานระบบแจ้งเตือน (Alerts) และรายงาน (Reports) ด้านความปลอดภัยได้ทันที โดยใช้เทมเพลตที่มีมาให้ในตัว (Built-in templates) ซึ่งออกแบบมาให้ตั้งค่าได้โดยไม่ต้องออกแรง

ระบบแจ้งเตือนอัตโนมัติเมื่อเกิดเหตุฉุกเฉิน หากเกิดเหตุการณ์ผิดปกติ ระบบจะส่งการแจ้งเตือนโดยอัตโนมัติผ่าน Email, Webhook หรือเชื่อมต่อกับระบบภายนอก (Integration) เพื่อการตอบสนองที่รวดเร็ว

วิเคราะห์รูปแบบข้อมูลอัตโนมัติด้วยระบบให้คะแนนความเสี่ยง (Risk Scoring) พลัง AI AI จะทำการวิเคราะห์รูปแบบพฤติกรรมของข้อมูล หากพบความผิดปกติที่เบี่ยงเบนไปจากพฤติกรรมทั่วไป (Normal behavior) ระบบจะคำนวณคะแนนความเสี่ยงและติดธงเฝ้าระวัง (Flagged) เพื่อแจ้งเตือนโอกาสที่จะเกิดการเข้าถึงโดยไม่ได้รับอนุญาตหรือการโจมตีทางไซเบอร์

ปลดล็อกความปลอดภัยที่เรียบง่าย: จัดการ Microsoft 365 Log ได้อย่างไร้กังวลด้วย ALog

ในขณะที่หลายองค์กรกำลังเปลี่ยนผ่านสู่ Microsoft 365 เพื่อรองรับการทำงานทางไกล (Remote Work) สิ่งที่ตามมาคือความท้าทายครั้งใหญ่: การจัดการและจัดเก็บ Log การใช้งาน ซึ่งมีความซับซ้อนและมีต้นทุนสูง หากต้องพึ่งพาไลเซนส์ระดับสูง (High-tier licenses) ของ Microsoft เพียงเพื่อการเก็บรักษาข้อมูลในระยะยาว

ALog ถูกพัฒนาขึ้นเพื่อเป็นทางเลือกที่ เรียบง่ายกว่าและคุ้มค่ากว่า โซลูชันจากญี่ปุ่นนี้ช่วยให้คุณสามารถรวบรวม วิเคราะห์ และตรวจจับความเสี่ยงจาก Log ของบริการต่างๆ ใน Microsoft 365 เช่น OneDrive, SharePoint และ Exchange ได้อย่างง่ายดาย โดยไม่จำเป็นต้องใช้ผู้เชี่ยวชาญเฉพาะทาง ระบบยังมี AI ที่คอยเรียนรู้รูปแบบพฤติกรรมผู้ใช้ และจะติดธงแจ้งเตือนกิจกรรมที่น่าสงสัยโดยอัตโนมัติ ช่วยป้องกันการรั่วไหลของข้อมูลทั้งจากภายในและภายนอกองค์กร

ด้วยอินเทอร์เฟซที่ใช้งานง่าย (Intuitive Interface) ความสามารถในการค้นหาที่รวดเร็ว และการบีบอัด Log เพื่อประหยัดพื้นที่จัดเก็บ ทำให้ ALog เป็นคำตอบที่สมบูรณ์แบบสำหรับองค์กรที่ต้องการความปลอดภัยระดับสูง พร้อมกับลดต้นทุนการดำเนินงานและความยุ่งยากในการจัดการ Log ไปพร้อมกัน

สยบความเสี่ยงจากคนใน: เปลี่ยนการทุจริตภายในให้ตรวจสอบได้ด้วยพลังของ ALog

การรั่วไหลของข้อมูลในองค์กรไม่ได้เกิดขึ้นจากแฮกเกอร์เสมอไป บ่อยครั้งที่ต้นตอมาจาก “คนใน” (Insiders) ไม่ว่าจะด้วยความเจตนาหรือความประมาทเลินเล่อ ซึ่งสร้างความเสียหายร้ายแรงได้ เช่น อดีตพนักงานที่แอบนำข้อมูลสำคัญไปใช้กับบริษัทคู่แข่ง หรือการส่งไฟล์ลับผิดคนโดยไม่ได้ตั้งใจ และเมื่อการทำงานแบบทางไกล (Remote Work) แพร่หลายขึ้น การเฝ้าระวังพฤติกรรมพนักงานอย่างมีประสิทธิภาพจึงกลายเป็นเรื่องที่ยากยิ่งกว่าเดิม

ALog ถูกออกแบบมาเพื่อป้องกันการทุจริตภายใน (Internal Fraud) ด้วยวิธีที่เรียบง่ายและเข้าถึงได้ ระบบสามารถรวบรวม Log การเข้าถึงไฟล์และกิจกรรมของผู้ใช้งาน ทั้งจาก Microsoft 365 และระบบภายในองค์กร (On-premises) โดยไม่จำเป็นต้องใช้ทักษะทางเทคนิคขั้นสูง AI ของ ALog จะวิเคราะห์รูปแบบพฤติกรรมย้อนหลังและเปรียบเทียบกับการใช้งานปกติ เพื่อตรวจจับสัญญาณที่น่าสงสัยซึ่งมนุษย์อาจมองข้ามไป เช่น การเข้าถึงไฟล์นอกเวลาทำการ, การดาวน์โหลดข้อมูลปริมาณมหาศาล หรือการแชร์ข้อมูลที่เป็นความลับออกสู่ภายนอก

เผยทุกร่องรอยการโจมตี: ยกระดับการตรวจจับภัยคุกคามให้เรียบง่ายและแม่นยำด้วย ALog SIEM

เมื่อการทำงานทางไกลขยายตัวมากขึ้น การโจมตีทางไซเบอร์อย่าง Phishing และ Ransomware จึงตรวจจับได้ยากขึ้นหากพึ่งพาเพียงเครื่องมือรักษาความปลอดภัยแบบดั้งเดิม ALog มอบโซลูชัน SIEM แบบครบวงจร ที่ช่วยรวบรวมและวิเคราะห์ Log จากทั้งเซิร์ฟเวอร์, เครือข่าย และ Microsoft 365 ได้โดยอัตโนมัติ

ด้วยขุมพลัง AI ที่เรียนรู้รูปแบบพฤติกรรมปกติและคอยติดธงแจ้งเตือนกิจกรรมที่น่าสงสัย เช่น การพยายามเข้าสู่ระบบที่ล้มเหลวซ้ำๆ (Failed logins) หรือการถ่ายโอนข้อมูลโดยไม่ได้รับอนุญาต ทำให้คุณสามารถตรวจพบภัยคุกคามได้ตั้งแต่ระยะเริ่มต้น และด้วยการตั้งค่าที่ง่ายดายพร้อมระบบแจ้งเตือนอัตโนมัติ ALog จึงช่วยให้องค์กรปกป้องข้อมูลสำคัญได้อย่างมีประสิทธิภาพ โดยไม่ต้องเผชิญกับความยุ่งยากซับซ้อนเหมือนผลิตภัณฑ์ SIEM ทั่วไปในท้องตลาด